Компьютерно-сетевая экспертиза представляет собой один из видов компьютерно-технических исследований. Данный вид анализа во многом схож с программно-компьютерной экспертизой, однако фокус экспертного внимания смещен на исследование сетевой работы пользователя. То есть анализируется, в первую очередь, действия человека, произведенные посредством компьютерных сетей. Для проведения компьютерно-сетевой экспертизы эксперт должен обладать специальными познаниями в области сетевых технологий, чтобы эффективно отслеживать движение информационных пакетов посредством изучения информационного следа. Знание принципов работы сетей позволяет соединить в общую доказательную базу все разрозненные объекты, полученные в ходе расследования, а также сведения о них. Вследствие чего наиболее эффективно решаются поставленные экспертные задачи.

Компьютерно-сетевая экспертиза в первую очередь рассматривает функциональную принадлежность компьютерных систем, реализующих сетевые технологии. Чаще всего с помощью данного исследования получаются доказательства по делам, связанным с интернет-технологиями. Предметом исследования являются информационно-компьютерные сети и обнаруживаемые следы сетевой активности пользователя. В ходе расследования преступлений, совершенных с использованием сети интернет, при отсутствии возможности получить доступ к компьютеру правонарушителя, получить доказательства можно с помощью исследования информационных следов в сети. В таких случаях используется компьютерно-сетевая экспертиза.

Надо отметить, что данный вид исследований применяется не только при расследовании различных преступлений. Компьютерно-сетевая экспертиза способна проанализировать эффективность работы сетевой системы, определить возможность внесения изменений в рабочий процесс системы, предложить пути модернизации организованной сетевой системы путем обновления компонент системы или организации более четкой архитектуры ее работы. Во многих случаях, исследование одного персонального компьютера или даже многих компьютеров по отдельности не дает должного результата, так как при сетевой организации работы данные хранятся распределенным образом, а многие рабочие процессы организованы с использованием сетевых технологий.

Задачи, которые решает компьютерно-сетевая экспертиза

Круг задач, решаемых компьютерно-сетевой экспертизой, заключается в исследовании программных сетевых средств, персональных компьютеров, имеющих выход во всемирную сеть интернет, больших компьютерных систем, организованных сетевым образом с доступом в интернет. Перечень задач в каждом конкретном случае проведения исследования зависит от набора представленных для анализа объектов и целей, преследуемых инициаторами экспертизы. В общем случае эксперт по проведению компьютерно-сетевой экспертизы в процессе своей деятельности решает следующие задачи:

- Выявление связей между применением конкретных сетевых объектов и результатами их работы.

- Исследование событий, имевших место в сети – установление его обстоятельств и механизма действия, исходя из полученных результатов. Например, исследуются пути распыления по сети вредоносных программ, сценарии нерегламентированного доступа к данным и системам и так далее.

- Исследование отображений сети в информационных блоках накопителей данных с целью выявления свойств и состояния исследуемой сети. Анализируются жесткие диски, компакт-диски, внешние накопители данных (флэшки, внешние диски и пр.), дискеты, RAID-массивы и так далее.

- Выявление механизма изменения свойств исследуемой сети, а также причин данного изменения.

- Установление фактов несоблюдения предписанного режима использования сети, выявление использования недопустимого или запрещенного программного обеспечения.

- Определение исходного состояния все исследуемой сети, а также каждого ее компонента по отдельности. Выявление изменений, внесенных в начальное состояние компьютерной сетевой системы – были ли добавлены дополнительные сетевые устройства, изменена ли конфигурация сервера или рабочих мест и так далее.

- Установление текущего состояния сетевой системы или сетевого программного или аппаратного средства. Выявление физических дефектов аппаратных средств; определение компонент доступа в сеть и состояния журнала системных событий.

- Определение специфических характеристик сетевой системы, определение ее конфигурации, типа устройства архитектуры. Установление механизма организации доступа к массивам данных, а также установленных сетевых программно-аппаратных средств.

- Установление факта соответствия обнаруженных характеристик и характеристик, являющихся типовыми для подобных сетевых систем.

- Определение принадлежности исследуемого объекта к клиентской или серверной части сетевой системы.

- Определение специфических характеристик отдельных компонент сетевой системы – программных объектов и аппаратных средств. Определение функционального предназначения, роли и места анализируемого объекта в сетевой системе.

Методы, применяемые при производстве компьютерно-сетевой экспертизы

Компьютерно-сетевая экспертиза – достаточно молодой вид исследований, однако довольно активно развивающийся. С развитием сетевых технологий и появлением совершенно новых сетевых программ и решений методы их исследования также стремительно обновляются. Практически любые применяемые в сетевых системах технологии на сегодняшний день успешно анализируются и исследуются. Методология производства компьютерно-сетевой экспертизы строится на следующих подходах:

- Методы, основанные на иерархизации протоколов.

- Алгоритмы распределенной обработки массивов данных.

- Методы исследования маршрутизации и коммутации.

- Топологические методы исследования.

- Методы доступа.

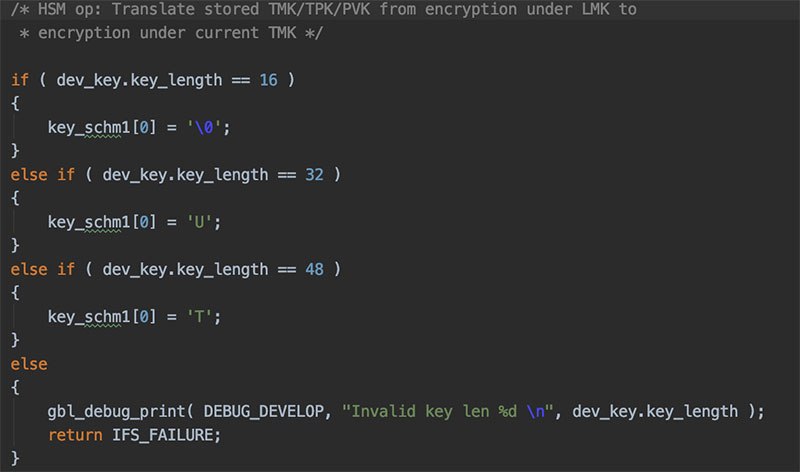

Методы, основанные на иерархизации протоколов, используют для проведения расследования особое устройство алгоритмов, регламентирующих работу сетей и сетевых систем, названных протоколами. Протоколы устроены по определенной схеме и подчиняются иерархизации согласно общей иерархии машиномест в компьютерной системе. Кроме того, учитываются приоритеты включения того или иного протоклоа при обработке пакетов данных во время пересылки с одной машины на другую посредством сетей.

Алгоритмы распределенной обработки массивов данных, используемые в процессе осуществления компьютерно-сетевой экспертизы, строятся на понятии мультимашинных и мультипроцессорных систем, которые, в целом, отличаются друг от друга. Однако, технический прогресс постепенно приводит к размыванию границ между этими понятиями. Все методики данной группы основываются на исследовании работы обозначенных мультисистем, в которых обязательно выполняются следующие этапы работы с информацией:

- Обмен сообщениями между программами разных систем.

- Организация доступа к массивам данных, а также ресурсам нескольких компьютеров, например, использование несколькими машинами одного и того же файла.

- Соединенные в систему компьютеры при работе над задачей выполняют согласованные, взаимодополняющие функции.

Использование мультисистем в современной практике сетевой работы значительно упрощают выполнение множества трудоемких задач, в том числе и задач неправомерных и даже преступных. Однако подобные технологии имеют ряд недостатков, благодаря которым можно отследить их работы и установить злоумышленника. К таким просчетам относится то, что обмен данными производится путем пересылки файлов с одного компьютера на другой, что соответствует последовательной обработке массивов данных. Неоднократные пересылки файлов позволяют установить связи между различными объектами и отследить путь решения той или иной задачи.

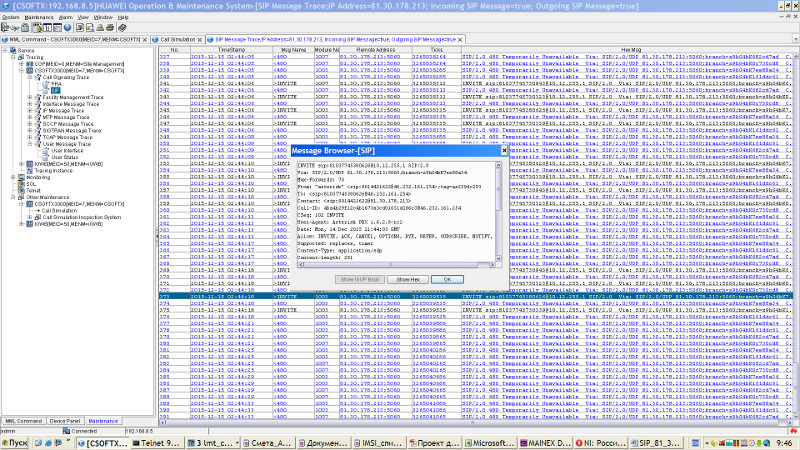

Методы исследования маршрутизации и коммутации позволяют устанавливать пути последовательной пересылки определенных данных по сети. Сети организованы таким образом, что конечные пользователи объединяются в сеть посредством коммутаторов, а вот уже локальные сети соединяются через маршрутизаторы. Данные, минуя тот или иной сетевой узел, оставляют информационный след, по которому становится возможным отследить их путь по сети.

Топологические методы проведения компьютерно-сетевой экспертизы основаны на исследование иерархических структур сетевых систем и больших сетей. Данные методы позволяют определить роли и функции различных компьютеров и, соответственно, их пользователей в общей работе сетевой системы.

Методы доступа построены на исследовании уровней безопасности, защиты данных и изучении поведения пользователей, наделенных правом доступа к тем или иным данным на распределенных хранилищах информации.

Правовые основы производства компьютерно-сетевой экспертизы

Преступления, совершаемые в сфере компьютерной информации, а также надлежащие наказания за совершение таковых, оговорены в главе 28 Уголовного кодекса РФ. Глава содержит три статьи, отражающие весь спектр известных в настоящее время правонарушений в сфере сетевых и компьютерных технологий, а именно:

- Неразрешенный доступ к закрытой информации, хранящейся в компьютере, компьютерной системе или на отдельных накопителях данных (статья 272).

- Написание, распространение и использование так называемых вредоносных программ, негативно отражающихся на работе компьютеров и сетей или использующих в преступных целях ресурсы чужих компьютеров и сетей (статья 273).

- Несоблюдение правил использования компьютеров, компьютерных и сетевых систем (статья 274).

Вопросы, которые могут быть заданы специалисту по осуществлению компьютерно-сетевой экспертизы

- Каковы свойства исследуемой компьютерной сети?

- Каковы причины изменения свойств исследуемой компьютерной сети?

- Имеются ли на компьютере, представленном на экспертизу, аппаратные и/или программные средства, предназначенные для работы данного компьютера в какой-либо компьютерной сети?

- Имеется ли причинная связь между использованием исследуемых программно-аппаратных средств компьютерной сети и результатами их работы? Если имеется, то каков ее характер?

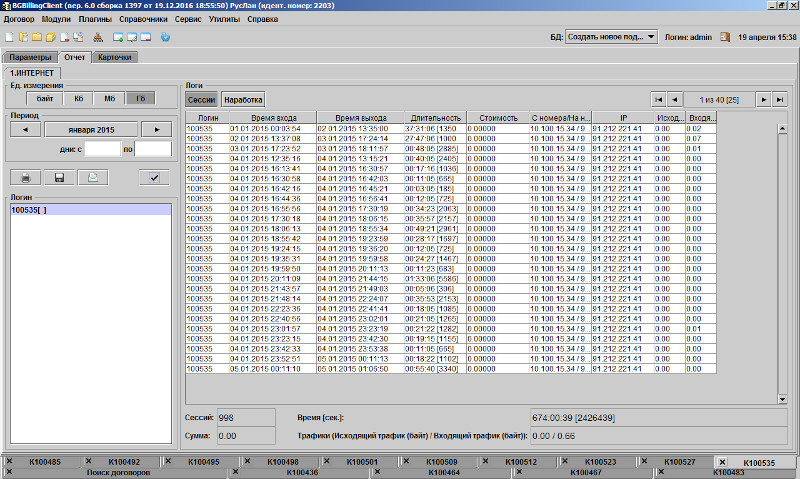

- Обнаружены ли признаки работы данного персонального компьютера во всемирной сети интернет?

- Каким образом настроена программа удаленного доступа в сеть? Каковы ее специфические особенности?

- Каким образом настроены протоколы соединений?

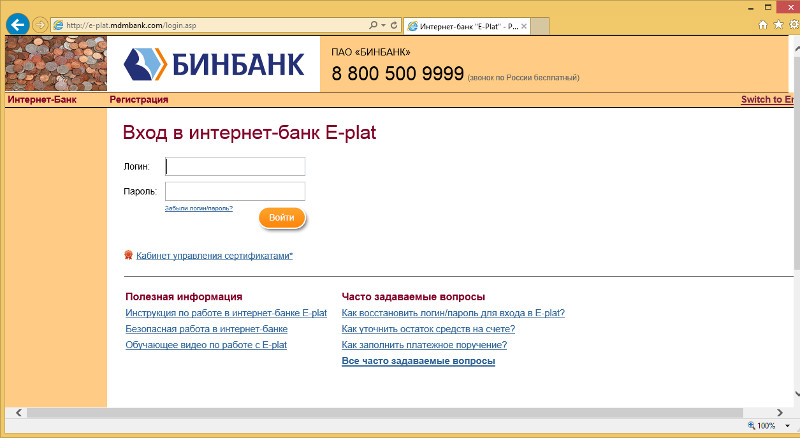

- Имеются ли в исследуемом компьютере какие-либо сведения, подтверждающие использование кредитных карт для оплаты или проведение иных электронных платежей?

- Имеются ли в исследуемом компьютере какие-либо сообщения, отправленные или полученные посредством использования электронной почты?

- Какие коммутаторы (маршрутизаторы) проходят пакеты данных, полученные на исследуемом компьютере?

- Каковы особенности доступа пользователей данного компьютера к удаленным ресурсам на других компьютерах или серверах?

- Имеются ли в исследуемом компьютере настроенные и постоянно используемые соединения со всемирной сетью интернет?

- Каковы их параметры и атрибуты (логины и пароли пользователя, данные о провайдере, дата и время создания соединений и так далее)?

Проведение экспертизы по уголовному делу

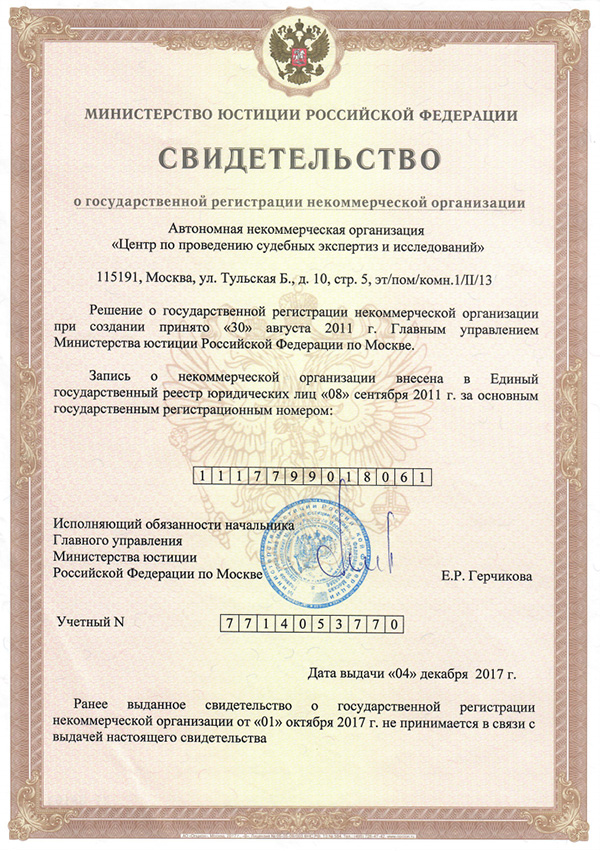

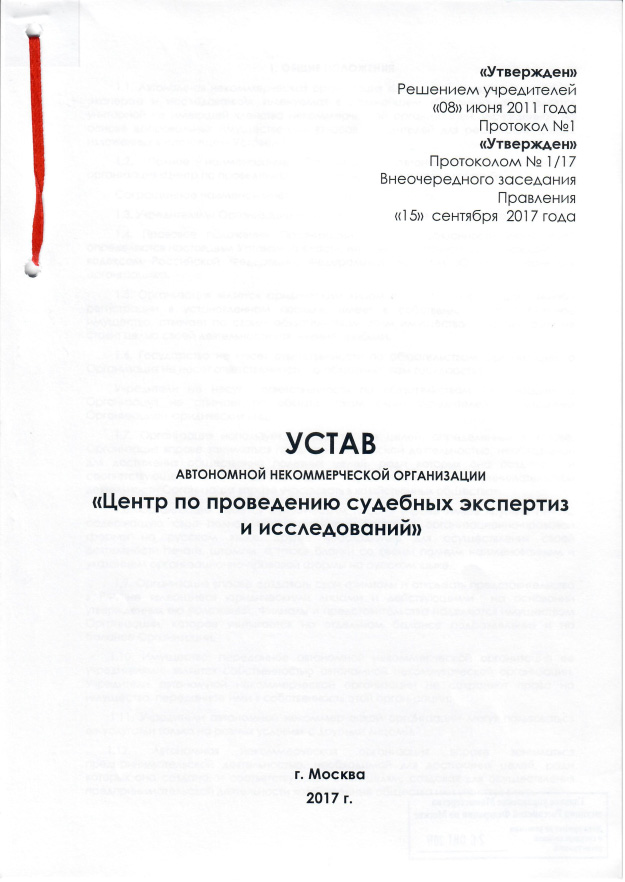

Согласно Постановлению Пленума Верховного Суда Российской Федерации от 21 декабря 2010 г. N 28 "О судебной экспертизе по уголовным делам" экспертиза по уголовному делу может быть проведена либо государственным экспертным учреждением, либо некоммерческой организацией, созданной в соответствии с Гражданским кодексом Российской Федерации и Федеральным законом "О некоммерческих организациях", осуществляющих судебно-экспертную деятельность в соответствии с принятыми ими уставами.

Коммерческие организации и лаборатории, индивидуальные предприниматели, образовательные учреждения не имеют права проводить экспертизу по уголовному делу, ровно как и некоммерческие организации, для которых экспертная деятельность не является уставной. Экспертиза, подготовленная указанными организациями в рамках уголовного процесса, может быть признана недопустимым доказательством, т.е. доказательством, полученным с нарушением требований процессуального закона.

Недопустимые доказательства не могут использоваться в процессе доказывания, в том числе, исследоваться или оглашаться в судебном заседании, и подлежат исключению из материалов уголовного дела.

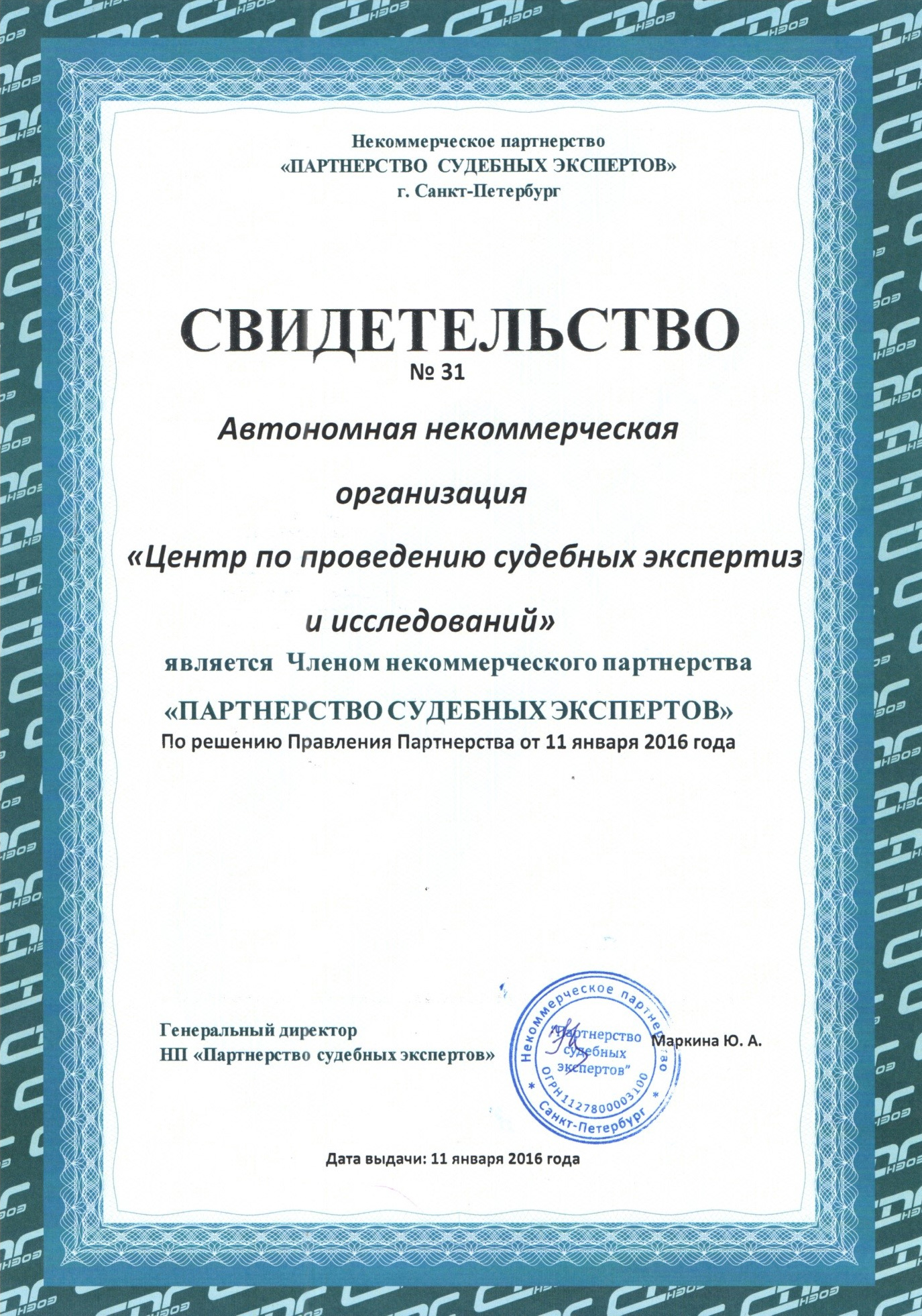

Так как АНО "Судебный эксперт" является автономной некоммерческой организацией, а проведение судебных экспертиз является её основной уставной деятельностью (см. раздел "Документы организации"), то она имеет право проводить экспертизы в том числе и по уголовным делам.