В современном мире, где цифровые технологии пронизывают все сферы нашей жизни, риски кибератак и утечек данных становятся все более актуальными. Экспертиза инцидентов кибербезопасности (Digital Forensics and Incident Response - DFIR) — это комплекс мероприятий по выявлению, расследованию и устранению последствий киберпреступлений, несанкционированного доступа к информационным системам, утечек данных и других инцидентов, угрожающих информационной безопасности. Основная цель DFIR-экспертизы заключается не только в обнаружении факта инцидента, но и в глубоком анализе его причин, выявлении виновных, оценке ущерба и разработке мер по предотвращению подобных угроз в будущем. Эта экспертиза играет ключевую роль в установлении истины в судебных спорах, защите интересов компаний и частных лиц, а также обеспечении соответствия законодательным требованиям в сфере защиты данных.

Случаи, в которых необходима помощь эксперта DFIR

В условиях постоянно растущего числа киберугроз, спрос на квалифицированную DFIR-экспертизу значительно возрастает. Наши специалисты помогут вам восстановить полную картину произошедшего и предоставить неоспоримые доказательства для защиты ваших интересов в следующих ситуациях:

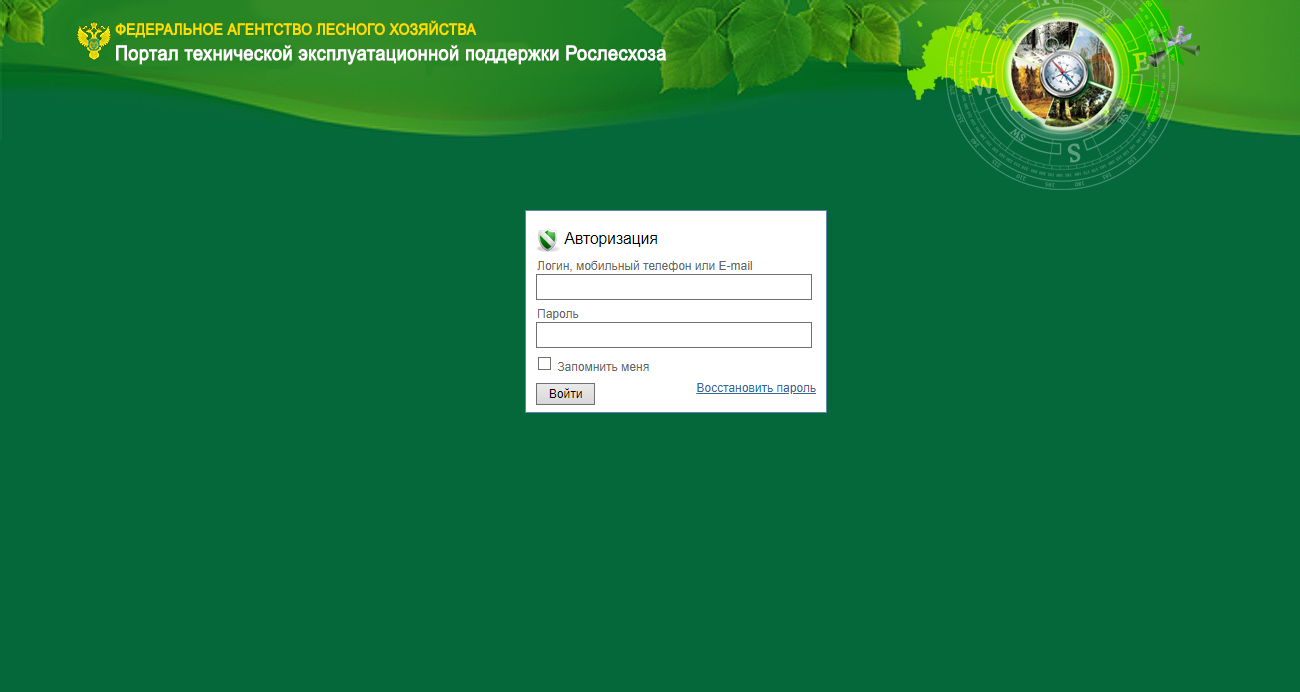

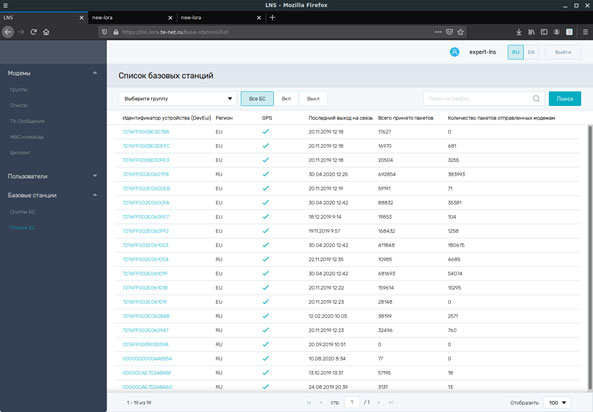

- Расследование фактов несанкционированного доступа к серверам, базам данных, веб-сайтам или облачным ресурсам.

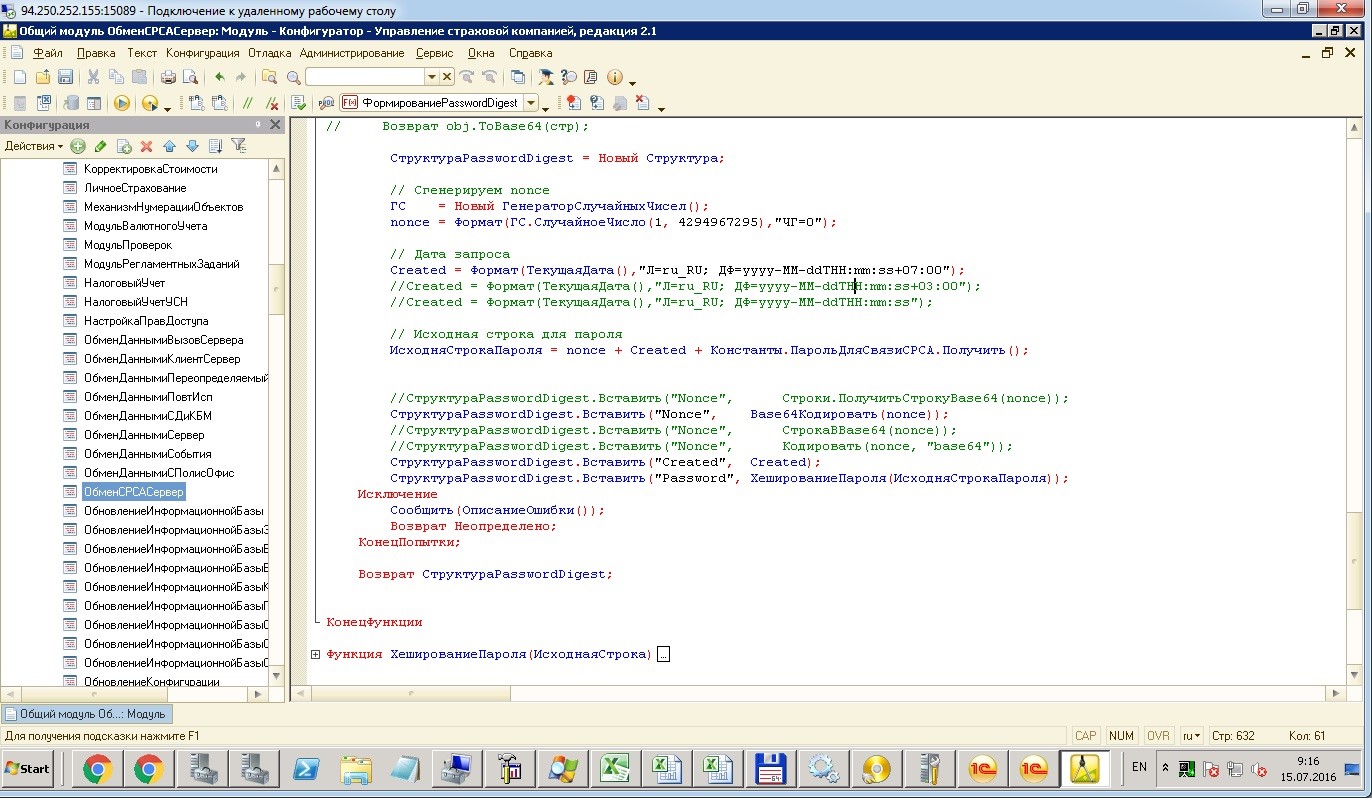

- Анализ вредоносного программного обеспечения (вирусы-вымогатели, трояны, шпионское ПО) и его влияния на корпоративные или личные системы.

- Выявление источников и механизмов утечки конфиденциальной информации, коммерческой тайны или персональных данных.

- Восстановление данных после кибератаки или сбоя системы для определения причин и масштаба потери.

- Установление личностей или круга причастных лиц к киберпреступлениям (внутренние инсайдеры, внешние злоумышленники).

- Оценка ущерба, нанесенного кибератакой, для страховых компаний или судебных разбирательств.

- Подготовка доказательной базы для судебных процессов, связанных с киберпреступлениями или нарушением правил информационной безопасности.

- Проверка соблюдения требований законодательства о защите персональных данных (ФЗ-152, GDPR) после инцидента.

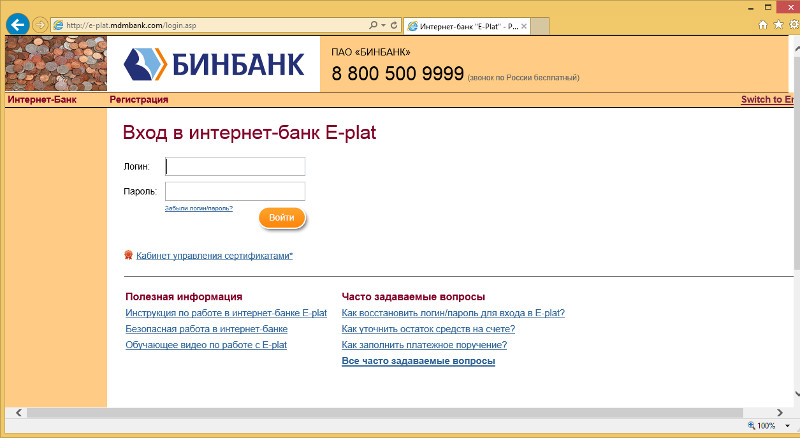

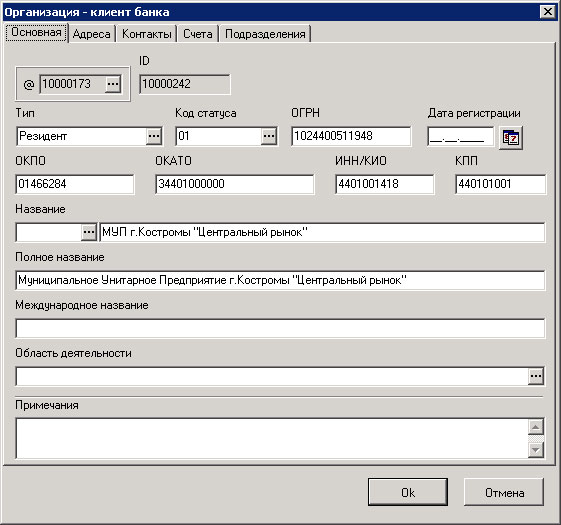

- Установление фактов мошенничества с использованием цифровых технологий: фишинг, подделка электронных документов, несанкционированные транзакции.

- Разрешение трудовых споров, связанных с неправомерным использованием служебных информационных ресурсов сотрудниками.

- Анализ и подтверждение достоверности и целостности электронных доказательств (логи, переписка, документы).

- Расследование инцидентов, связанных с корпоративным шпионажем и конкурентной разведкой в цифровой среде.

- Определение, были ли предприняты попытки сокрытия следов инцидента и насколько они были успешными.

- Выступление в качестве независимого эксперта при оспаривании результатов предыдущих расследований или аудитов.

- Консультации и разработка рекомендаций для улучшения системы кибербезопасности после перенесенного инцидента.

Объекты исследования и материалы, необходимые для экспертизы

Для проведения комплексной и объективной экспертизы инцидентов кибербезопасности требуется тщательный сбор и анализ разнообразных цифровых материалов. Объектами исследования могут выступать практически любые носители цифровой информации и записи о сетевой активности. Чем полнее и своевременнее будут предоставлены данные, тем точнее и достовернее будет экспертное заключение.

Объекты исследования:

- Компьютеры, ноутбуки, серверы, рабочие станции.

- Мобильные устройства (смартфоны, планшеты).

- Сетевое оборудование (маршрутизаторы, коммутаторы, файрволы, IDS/IPS).

- Системы хранения данных (NAS, SAN).

- Облачные среды и сервисы (IaaS, PaaS, SaaS).

- Резервные копии данных и системы.

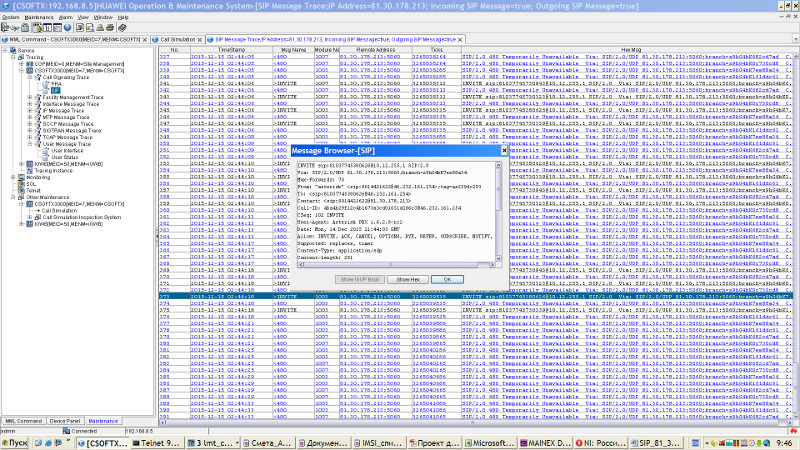

- Электронные письма, мессенджеры, VoIP-системы.

Необходимые материалы для проведения качественной экспертизы:

Для максимально полной и точной экспертизы заказчику крайне важно предоставить следующие материалы:

- Посекторные копии (образы) цифровых носителей, предположительно затронутых инцидентом (жестких дисков, SSD, USB-накопителей). Крайне важно изъять и сохранить их в неизменном виде.

- Дампы оперативной памяти с затронутых систем, выполненные в максимально короткие сроки после обнаружения инцидента.

- Файлы журналов событий (логи) с серверов, рабочих станций, сетевого оборудования (файрволов, маршрутизаторов, прокси-серверов), систем безопасности (антивирусов, WAF, SIEM, EDR).

- Копии виртуальных машин и их снапшотов.

- Список IP-адресов, доменных имен, сетевых диапазонов, имеющих отношение к инциденту.

- Конфигурационные файлы операционных систем, программного обеспечения, сетевого оборудования.

- Копии электронных писем, архивов переписки, сообщений мессенджеров, имеющих отношение к инциденту.

- Перехваты сетевого трафика (PCAP-файлы) за период, связанный с инцидентом.

- Информация о пользователях и их правах доступа, данные из систем управления идентификацией.

- Временные метки и хронология событий, составленные внутренними специалистами или сотрудниками, обнаружившими инцидент.

- Постановление следователя или определение суда (для судебной экспертизы).

- Техническое задание или иное описание инцидента, вопросов, которые необходимо разрешить, и предполагаемых обстоятельств произошедшего (для внесудебной экспертизы).

- Информация о принятых внутренних мерах по локализации и устранению инцидента до момента обращения к нам.

Вопросы, которые ставятся перед экспертом

Правильно сформулированные вопросы являются залогом успешного проведения экспертизы инцидентов кибербезопасности. Они должны быть четкими, конкретными и направленными на получение информации, необходимой для разрешения спорной ситуации или установления фактов. Ниже представлены типовые вопросы, которые могут быть поставлены перед экспертом DFIR:

- Был ли факт несанкционированного доступа к информационной системе [название системы/ресурса]? Если да, то когда и каким образом?

- Каково хронология развития инцидента кибербезопасности, начиная с момента первого проникновения до его обнаружения и локализации?

- Какой был исходный вектор атаки? Как злоумышленник получил первоначальный доступ?

- Были ли скомпрометированы учетные записи пользователей или администраторов в ходе инцидента? Если да, то какие и как?

- Какие данные были доступны злоумышленнику? Была ли осуществлена их кража, изменение, уничтожение или блокировка?

- Какое вредоносное программное обеспечение (ВПО) было задействовано в инциденте? Каковы его функции, механизмы распространения и действия?

- Какие методы и инструменты были использованы злоумышленником для проведения атаки?

- Удалось ли злоумышленнику закрепиться в системе для последующего несанкционированного доступа? Если да, то каким образом и какие "бэкдоры" были установлены?

- Каковы косвенные или прямые признаки, указывающие на личности или круг лиц, причастных к инциденту?

- Какие изменения были внесены в конфигурацию операционных систем, программного обеспечения или сетевого оборудования в результате инцидента?

- Какова степень ущерба, нанесенного информационной системе, данным или бизнес-процессам в результате инцидента?

- Соответствовала ли система мерам безопасности, применимым на момент инцидента, согласно внутренним политикам и/или общепринятым стандартам?

- Мог ли данный инцидент быть следствием внутренних действий сотрудников (инсайдерской атаки)?

- Были ли соблюдены требования законодательства по защите персональных данных (например, ФЗ-152) в контексте данного инцидента?

- Возможно ли восстановление утраченных или измененных данных без остаточных повреждений?

- Были ли предприняты меры по сокрытию следов инцидента? Если да, то какие методы использовались и насколько они были эффективны?

- Каково местоположение (географическое или сетевое) источника атаки / злоумышленника?

- Какие уязвимости (программные, конфигурационные, человеческий фактор) были использованы для реализации атаки?

- Какие рекомендации могут быть даны для предотвращения подобных инцидентов в будущем?

- Было ли какое-либо взаимодействие с системой после инцидента, которое могло повлиять на достоверность цифровых доказательств?

- Каково было состояние систем (функциональное, сетевое, ресурсное) до, во время и после инцидента?

- Осуществлялся ли мониторинг подозрительной активности в системе до возникновения инцидента? Если да, то с какой периодичностью и с использованием каких инструментов?

Почему выбирают именно АНО «Судебный эксперт»?

Выбор экспертной организации — это ответственное решение, от которого может зависеть исход дела или успешность расследования. АНО «Судебный эксперт» предлагает уникальные преимущества, делающие нас надежным партнером в самых сложных вопросах кибербезопасности:

- Независимость и беспристрастность: Мы гарантируем объективность и непредвзятость каждого заключения, действуя строго в рамках профессиональной этики и законодательства.

- Высокая квалификация и сертификация экспертов: Наши специалисты обладают глубокими знаниями и многолетним практическим опытом в области Digital Forensics и Incident Response, подтвержденными соответствующими сертификатами и регулярным повышением квалификации.

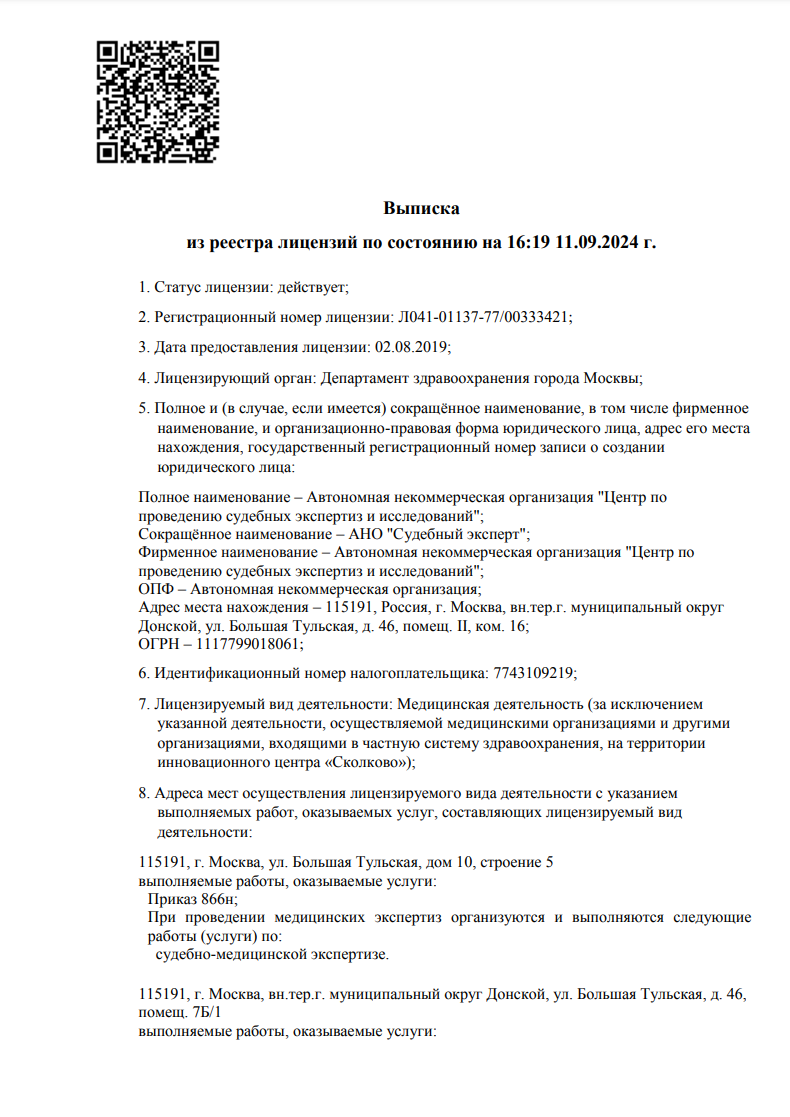

- Соответствие 73-ФЗ: Вся наша деятельность строго регламентируется Федеральным законом № 73-ФЗ «О государственной судебно-экспертной деятельности в Российской Федерации», что обеспечивает юридическую значимость и принимаемость наших заключений в суде.

- Конфиденциальность: Мы осознаем особую чувствительность информации, с которой работаем. Все данные клиентов и аспекты расследований строго конфиденциальны и защищены согласно высшим стандартам безопасности.

- Четкие сроки и прозрачное ценообразование: Мы ценим время наших клиентов и всегда придерживаемся оговоренных сроков, предоставляя при этом полную и понятную информацию о стоимости услуг без скрытых платежей.

- Современное оборудование и методики: В своей работе мы используем передовое программное и аппаратное обеспечение, а также актуальные методологии расследования, что позволяет нам эффективно справляться с самыми сложными киберугрозами.

Этапы проведения экспертизы инцидентов кибербезопасности

Проведение экспертизы инцидентов кибербезопасности – это структурированный процесс, требующий последовательных действий и высокой квалификации экспертов. Мы придерживаемся строгих методологий для обеспечения максимальной точности и достоверности результатов:

1. Первичная консультация и анализ запроса. На этом этапе мы обсуждаем инцидент, собираем предварительную информацию и формулируем задачи экспертизы.

2. Заключение договора и постановка вопросов. Определяются юридические аспекты, цели и точные вопросы, на которые должен ответить эксперт.

3. Изъятие и фиксация цифровых доказательств. Проводится квалифицированное изъятие и криминалистическое копирование всех релевантных цифровых носителей и данных с соблюдением принципов сохранения их целостности и ценности как доказательств. Это критически важный этап, предотвращающий модификацию улик.

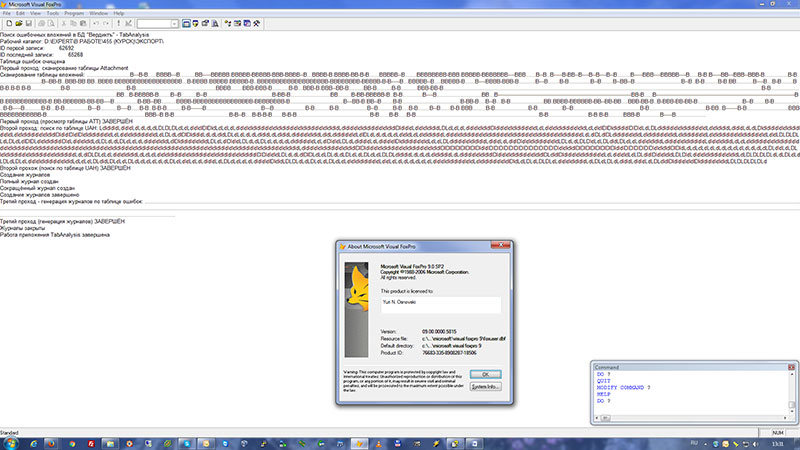

4. Глубокий криминалистический анализ. Эксперты проводят детальное исследование изъятых цифровых образов, логов, сетевого трафика с использованием специализированного программного обеспечения, выявляя следы вторжения, вредоносного ПО, действий злоумышленника.

5. Реконструкция событий и формирование выводов. На основе анализа строится хронология инцидента, определяются его причины, масштабы, методы злоумышленника и возможные последствия. Формулируются ответы на поставленные вопросы.

6. Подготовка экспертного заключения. Составляется подробное и аргументированное заключение, содержащее описание проведенных исследований, использованных методов, выявленных фактов и обоснованные выводы эксперта, а также рекомендации по дальнейшим действиям.

7. Представление заключения и консультации. По готовности заключения оно передается заказчику. При необходимости эксперт готов дать пояснения, выступить в суде или других инстанциях.

Получите независимую оценку инцидента кибербезопасности

Столкнулись с кибератакой, утечкой данных или подозреваете несанкционированный доступ? Не откладывайте решение этой проблемы! Чем раньше вы обратитесь к профессионалам, тем выше шансы на полное восстановление данных, привлечение виновных к ответственности и минимизацию ущерба.

Получите бесплатную консультацию и список точных вопросов, которые помогут эффективно начать расследование вашего дела. Наши эксперты проанализируют вашу ситуацию и подскажут, какие материалы необходимы для начала экспертизы.

Проведение экспертизы по уголовному делу

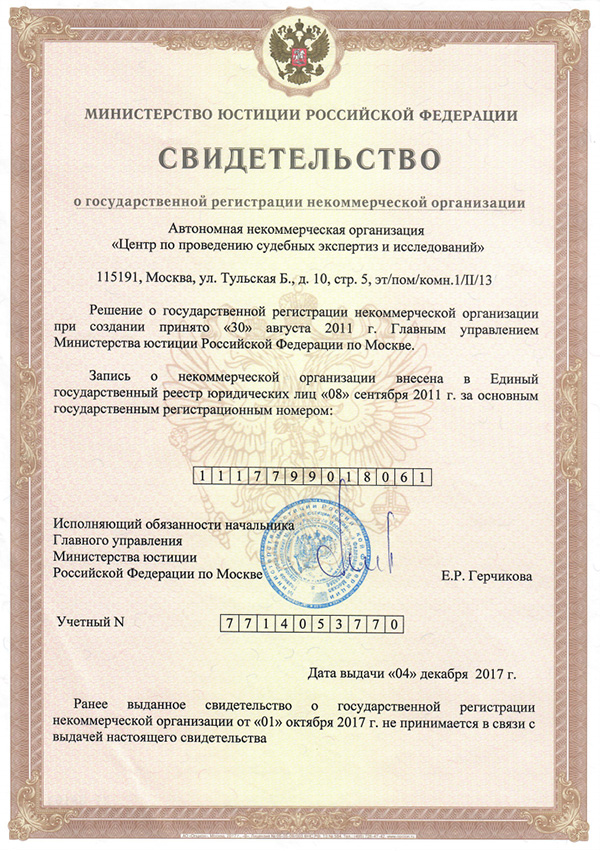

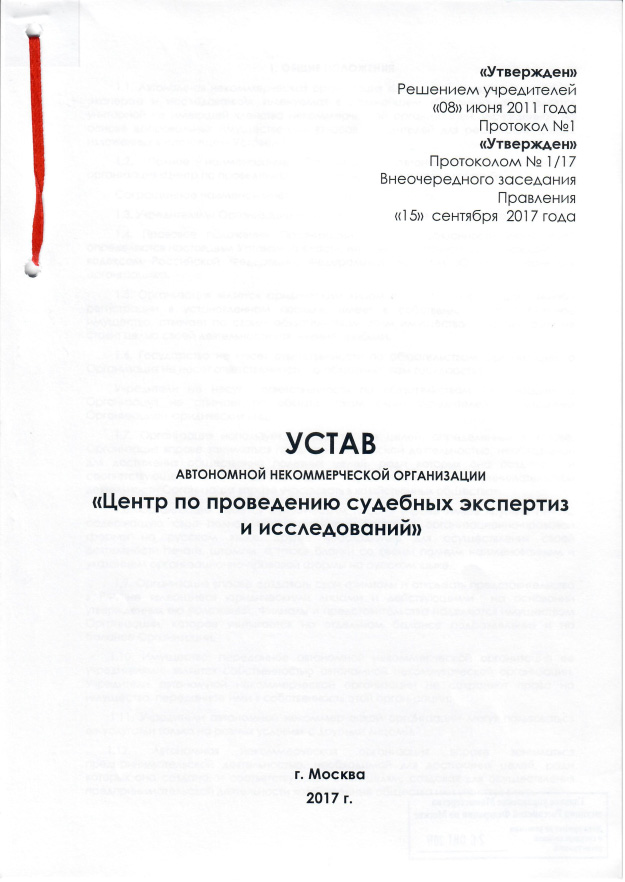

Согласно Постановлению Пленума Верховного Суда Российской Федерации от 21 декабря 2010 г. N 28 "О судебной экспертизе по уголовным делам" экспертиза по уголовному делу может быть проведена либо государственным экспертным учреждением, либо некоммерческой организацией, созданной в соответствии с Гражданским кодексом Российской Федерации и Федеральным законом "О некоммерческих организациях", осуществляющих судебно-экспертную деятельность в соответствии с принятыми ими уставами.

Коммерческие организации и лаборатории, индивидуальные предприниматели, образовательные учреждения не имеют права проводить экспертизу по уголовному делу, ровно как и некоммерческие организации, для которых экспертная деятельность не является уставной. Экспертиза, подготовленная указанными организациями в рамках уголовного процесса, может быть признана недопустимым доказательством, т.е. доказательством, полученным с нарушением требований процессуального закона.

Недопустимые доказательства не могут использоваться в процессе доказывания, в том числе, исследоваться или оглашаться в судебном заседании, и подлежат исключению из материалов уголовного дела.

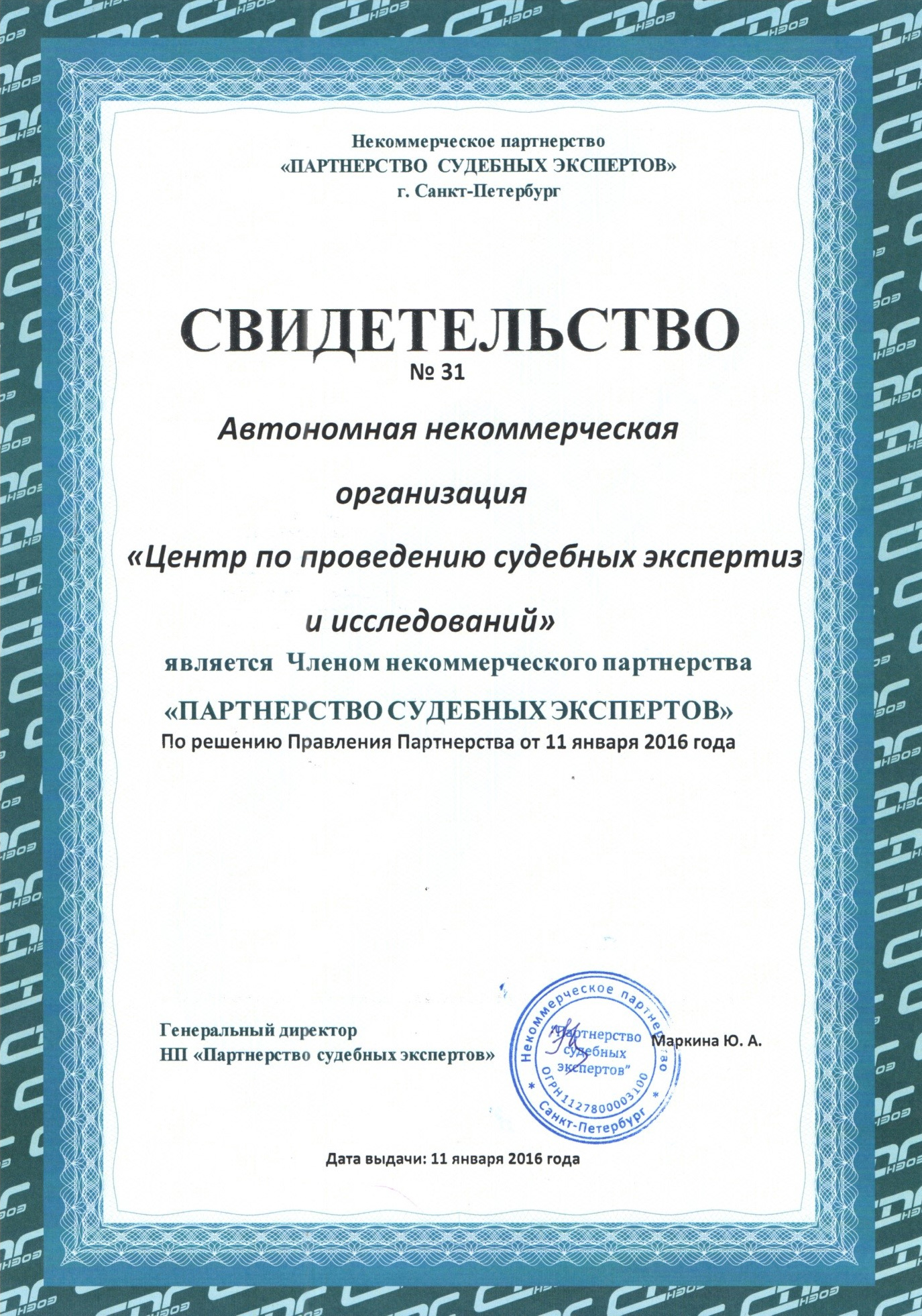

Так как АНО "Судебный эксперт" является автономной некоммерческой организацией, а проведение судебных экспертиз является её основной уставной деятельностью (см. раздел "Документы организации"), то она имеет право проводить экспертизы в том числе и по уголовным делам.