В современном мире цифровые следы становятся ключевым элементом доказательной базы во многих юридических спорах и расследованиях. Экспертиза обстоятельств использования компьютерных средств — это специализированное исследование, направленное на установление фактов, связанных с применением аппаратных средств, программного обеспечения, информационных систем и сетей. Эта экспертиза выходит за рамки простого извлечения данных; её главная цель — понять, как именно тот или иной компьютерный ресурс был использован, кем, когда и с какой целью. Она позволяет реконструировать последовательность событий, выявить действия пользователей и программ, а также оценить их влияние на цифровую среду. Внедрение компьютерных технологий во все сферы жизни обуславливает критическую роль данной экспертизы для установления объективной истины, разрешения конфликтов и защиты законных интересов, как в судебном порядке, так и во внесусудебном разбирательстве.

Случаи, в которых необходима помощь эксперта

Цифровые доказательства сегодня встречаются практически в каждом деле. Когда вопросы возникают не просто к наличию или отсутствию данных, но к способу их появления, изменения, использования или доступа, без экспертизы обстоятельств использования компьютерных средств не обойтись. Наши эксперты помогут вам разобраться в самых сложных ситуациях, связанных с активностью в IT-системах.

- Расследование киберпреступлений: несанкционированный доступ к системам, кража данных, распространение вредоносного ПО.

- Выявление фактов корпоративного шпионажа, утечки коммерческой или служебной тайны.

- Споры об интеллектуальной собственности: установление авторства программного кода, дизайна, текстового или иного контента.

- Доказательство мошенничества, хищений или саботажа, реализованных посредством информационных технологий.

- Установление обстоятельств и исполнителей действий в случаях цифрового шантажа, угроз или кибербуллинга.

- Разрешение договорных споров в сфере IT: ненадлежащее использование лицензионного ПО, невыполнение условий разработки или внедрения систем.

- Восстановление хронологии событий при уничтожении или модификации данных, включая определение умысла и исполнителя.

- Подтверждение или опровержение конкретных действий пользователя: кто, когда и что делал на определенном компьютере или в системе.

- Идентификация источников компрометирующего или незаконного контента (экстремистские материалы, порнография и т.д.).

- Оценка уязвимостей информационных систем и фактов их эксплуатации.

- Доказательство удаленного доступа и управления компьютером или сервером.

- Анализ электронной переписки, журналов коммуникаций и мессенджеров для установления фактов и хронологии взаимодействия.

- Расследование инцидентов, связанных с неправомерным использованием рабочего времени или ресурсов сотрудниками.

- Споры об аутентичности и целостности электронных документов, их подлинности и времени создания/изменения.

Объекты исследования и необходимые материалы

Для успешного проведения экспертизы обстоятельств использования компьютерных средств исключительно важно правильно определить объекты исследования и предоставить эксперту все необходимые материалы. Объектами могут быть любые цифровые устройства и носители информации, способные хранить данные о своей работе и взаимодействии с пользователем. Качество и полнота предоставленных материалов напрямую влияют на точность и достоверность экспертных выводов, поэтому крайне важно обеспечить их сохранность и неизменность до момента передачи специалисту.

Объекты исследования:

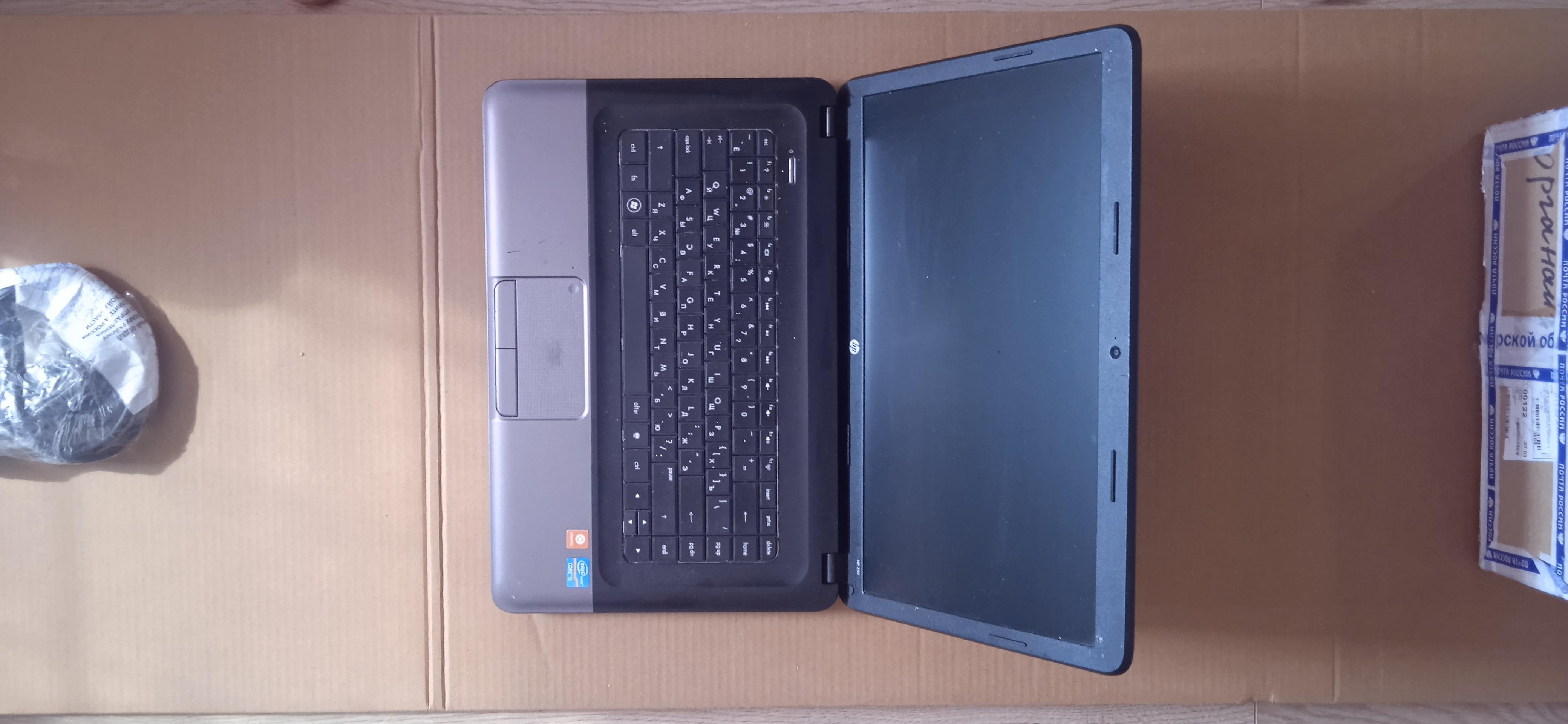

- Персональные компьютеры (настольные, ноутбуки).

- Серверы и серверное оборудование.

- Мобильные устройства (смартфоны, планшеты).

- Внешние накопители (жесткие диски, флеш-карты, SSD).

- Сетевое оборудование (маршрутизаторы, коммутаторы).

- Облачные хранилища и виртуальные машины.

- Базы данных и информационные системы.

- Автоматизированные системы управления (АСУ ТП).

Необходимые материалы:

- Оригинальные электронные носители информации: жёсткие диски, SSD, USB-флешки, карты памяти, смартфоны, планшеты, серверы, сетевое оборудование, если их изъятие не препятствует функционированию критически важных систем. Крайне важно обеспечить сохранность носителей от любых изменений до передачи эксперту.

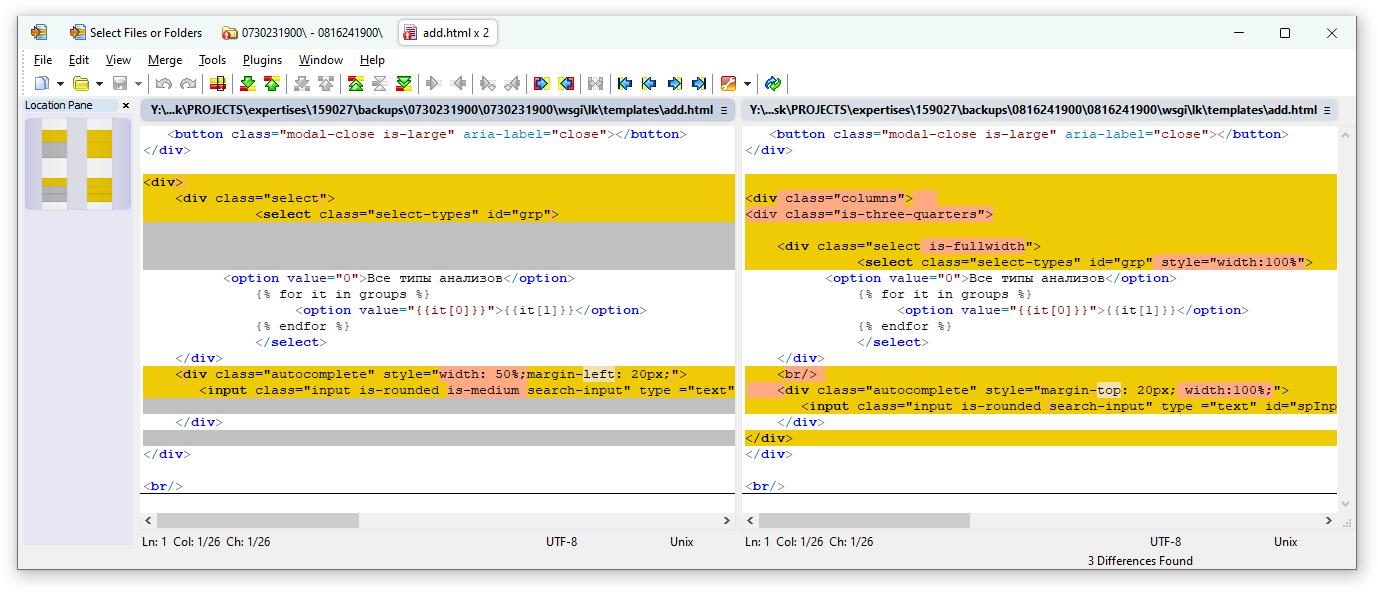

- Заверенные полные образы (дампы) носителей информации: если оригинальные носители не могут быть предоставлены или их содержимое должно быть сохранено в неизменном виде для последующих исследований. Образы должны быть созданы с использованием надлежащих криминалистических методик.

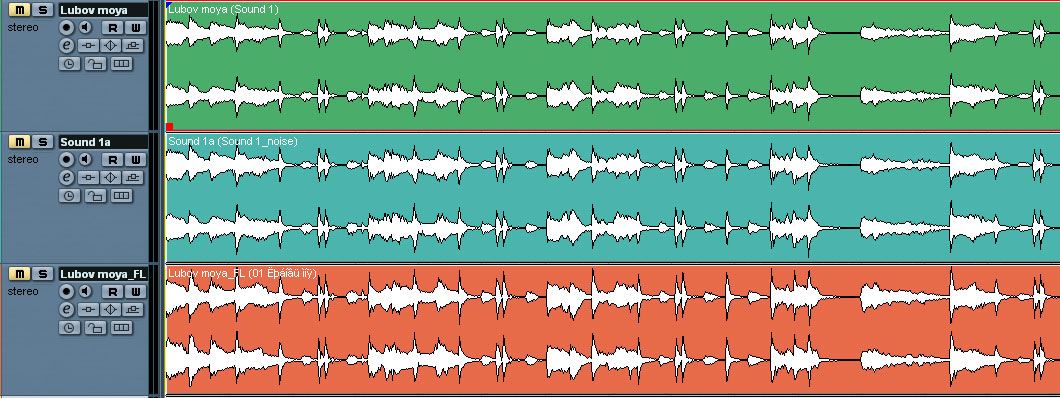

- Лог-файлы и журналы событий: системные логи операционных систем, логи приложений, журналы событий сетевого оборудования, маршрутизаторов, серверов, баз данных, антивирусных систем и систем контроля доступа.

- Резервные копии данных: все доступные резервные копии, если они могут содержать информацию, относящуюся к обстоятельствам использования.

- Документация по делу: постановление следователя, определение суда, исковые заявления, пояснения сторон, в которых должны быть чётко сформулированы вопросы для эксперта и обстоятельства, подлежащие выяснению.

- Информация, касающаяся пользователей: учётные записи, пароли (при наличии законных оснований), данные о правах доступа и роли пользователей в системе.

- Сведения о конфигурации системы: тип и версия операционной системы, перечень установленного программного обеспечения, информация о наличии и настройках средств защиты информации.

- Данные о сетевой инфраструктуре: схемы локальных или корпоративных сетей, IP-адреса устройств, информация о серверах, шлюзах и других сетевых компонентах.

- Визуальные доказательства: скриншоты, фотографии, видеозаписи, если они были зафиксированы и имеют отношение к исследуемым обстоятельствам.

- Электронная переписка: электронные письма, чаты мессенджеров, сообщения из социальных сетей в виде экспортированных файлов или скриншотов, либо сведения для доступа к аккаунтам (при наличии законных оснований).

- Информация о времени: точные данные о часовом поясе, настройках синхронизации времени систем, которые использовались.

- Показания свидетелей: любые свидетельские показания, которые могут прояснить контекст использования компьютерных средств и помочь в формировании экспертных вопросов.

- Технические задания, договоры, регламенты: документы, описывающие порядок использования ПО или оборудования, права и обязанности пользователей.

Вопросы, которые ставятся перед экспертом

Правильно сформулированные вопросы — это залог успешной экспертизы. Они должны быть четкими, конкретными и направленными на выяснение обстоятельств, имеющих юридическое значение. Наши эксперты помогут вам сформулировать вопросы таким образом, чтобы получить максимально полные и достоверные ответы, которые будут являться ключевыми доказательствами в суде. Здесь представлены типовые вопросы, однако в каждом конкретном случае формулировки могут быть адаптированы или дополнены с учетом специфики дела.

- Производился ли несанкционированный доступ к данному компьютерному средству или информационной системе в период с [дата] по [дата]? Если да, то каким способом и из каких источников (IP-адреса, учётные записи)?

- Кто из числа указанных пользователей данного компьютера/системы осуществлял вход в систему в период с [дата] по [дата], и какие конкретные действия им были совершены?

- Была ли модифицирована или удалена информация (файлы/папки/записи в базе данных) на данном носителе/системе? Если да, то какая именно информация, когда и каким пользователем/процессом?

- Присутствуют ли на исследуемом носителе или в системе следы целенаправленного уничтожения информации или попыток сокрытия следов деятельности?

- Было ли на данном компьютерном средстве использовано вредоносное программное обеспечение? Если да, то какое именно, когда оно было активировано и какие деструктивные действия совершило?

- Производилось ли копирование или передача конфиденциальной информации с данного компьютерного средства на внешние носители или в сеть в период с [дата] по [дата]? Если да, то какой информации, когда и на какие ресурсы?

- Была ли создана, изменена или удалена учётная запись пользователя [ФИО или логин] на данном компьютерном средстве? Если да, то когда и кем были совершены эти действия?

- Производилось ли на данном компьютерном средстве подключение и использование внешних USB-устройств? Если да, то каких именно (идентификатор устройства), когда и какими пользователями для каких целей?

- В какое точное время и каким пользователем производился доступ к файлам [указать конкретные файлы] и какие операции (открытие, редактирование, сохранение, перемещение) были с ними совершены?

- Использовалось ли исследуемое компьютерное средство для доступа к определённым интернет-ресурсам ([URL]) в период с [дата] по [дата]? Если да, то в какое время, каким пользователем и с какой целью?

- Производилось ли удалённое подключение к данному компьютерному средству или системе? Если да, то когда, с каких IP-адресов, какими средствами и какие действия при этом были совершены?

- Соответствуют ли зафиксированные в системных журналах действия пользователя [ФИО или логин] его заявленным должностным обязанностям или договорным обязательствам?

- Могло ли [конкретное событие, например, утечка данных, сбой системы] произойти по неосторожности пользователя или исключительно в результате целенаправленных действий?

- Какие программы и приложения были установлены на данном компьютере, когда и каким пользователем или системным администратором?

- Использовалось ли исследуемое компьютерное средство для осуществления криптовалютных операций (майнинг, транзакции)? Если да, то каких, когда и на какие адреса?

- Какова была аппаратная конфигурация (модель, объем памяти, процессоры) и состав установленного программного обеспечения исследуемого устройства на момент [указать дату или период]?

- Соответствует ли заявленная дата создания/модификации файла [название файла] реальной дате его создания/модификации, или имело место изменение атрибутов файла?

- Какой объём данных был обработан (создан, изменен, удалён, передан) на исследуемом компьютерном средстве в определённый период времени?

- Были ли предприняты попытки скрыть следы присутствия или удалить историю использования браузера, временные файлы, реестр, и если да, то когда и кем?

Почему выбирают именно АНО «Судебный эксперт»?

Выбор экспертной организации — это ответственное решение, особенно когда речь идет о сложных и чувствительных вопросах, связанных с компьютерными данными. АНО «Судебный эксперт» зарекомендовала себя как надежный партнер в области цифровой криминалистики и компьютерно-технических экспертиз. Мы гордимся тем, что предоставляем услуги высочайшего качества, основываясь на принципах объективности, профессионализма и строгой конфиденциальности. Наши преимущества — это гарантия того, что ваше дело будет рассмотрено с максимальной тщательностью и в соответствии со всеми правовыми нормами.

- Независимость и беспристрастность: Мы гарантируем полную объективность наших заключений, исключая любое влияние заинтересованных сторон.

- Высокая квалификация и сертификация экспертов: Наши специалисты обладают глубокими знаниями и многолетним опытом в области компьютерной криминалистики, регулярно проходят сертификацию и повышение квалификации.

- Соответствие 73-ФЗ: Все наши экспертные исследования проводятся в строгом соответствии с Федеральным законом № 73-ФЗ «О государственной судебно-экспертной деятельности в Российской Федерации», что обеспечивает юридическую силу наших заключений.

- Строгая конфиденциальность: Сведения, полученные в ходе экспертизы, и данные клиентов являются строго конфиденциальными и не подлежат разглашению.

- Четкие сроки и прозрачное ценообразование: Мы ценим время наших клиентов, предлагаем понятные сроки выполнения работ и обоснованную стоимость услуг без скрытых платежей.

- Современное программное обеспечение и аппаратные комплексы: Мы используем передовые инструменты и методики для максимально точного и полного анализа цифровых доказательств.

- Индивидуальный подход: Каждое дело уникально, поэтому мы тщательно изучаем все детали ситуации и предлагаем оптимальные решения для достижения поставленных целей.

- Опыт работы со сложными инцидентами: Наша команда имеет успешный опыт работы с крупными и нестандартными случаями, требующими глубоких знаний и нестандартного мышления.

Этапы проведения экспертизы

Проведение экспертизы обстоятельств использования компьютерных средств — это чётко регламентированный процесс, состоящий из нескольких ключевых этапов. Каждый шаг направлен на обеспечение максимальной точности, объективности и юридической значимости полученных результатов. Мы стремимся к тому, чтобы на каждом этапе клиент был информирован о ходе работы и понимал все предпринимаемые действия.

- Предварительная консультация и анализ ситуации: Вы связываетесь с нами, и мы подробно обсуждаем вашу проблему, анализируем имеющиеся материалы и формулируем экспертные вопросы, которые помогут раскрыть обстоятельства.

- Заключение договора и постановка задачи: После согласования объема работ и вопросов, мы заключаем договор, в котором четко прописываются все условия и сроки проведения экспертизы.

- Предоставление материалов для исследования: Вы передаете эксперту все необходимые объекты исследования (цифровые носители, образы данных) и сопутствующую документацию. Важно обеспечить сохранность и неизменность материалов.

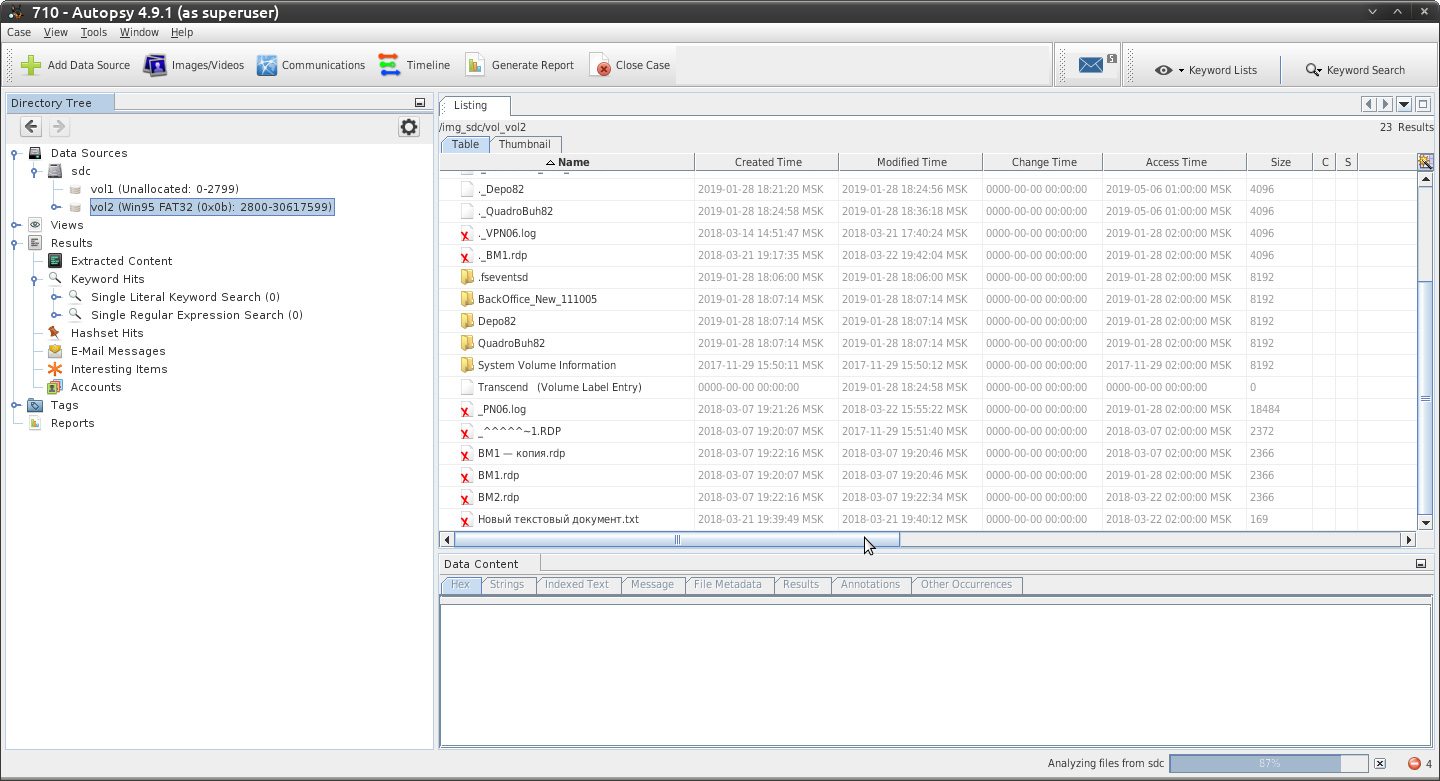

- Проведение экспертного исследования: Наши специалисты приступают к тщательному анализу цифровых следов с использованием специализированного оборудования, программного обеспечения и криминалистических методик.

- Формирование заключения эксперта: По результатам анализа составляется подробное, аргументированное и юридически значимое заключение, содержащее ответы на поставленные вопросы и выводы эксперта.

- Выдача заключения заказчику: Готовое экспертное заключение передается вам, а при необходимости эксперт может выступить в суде для дачи пояснений по проведенному исследованию.

Получите бесплатную консультацию и разберитесь в цифровых обстоятельствах!

Столкнулись с необходимостью анализа использования компьютерных средств, но не знаете, с чего начать? Цифровые данные могут быть сложными, но с нашей помощью вы получите ответы на свои вопросы. Не откладывайте решение важных вопросов на потом! Свяжитесь с нами прямо сейчас, и наши эксперты помогут вам понять, какие материалы необходимы для начала экспертизы, как правильно сформулировать вопросы, и какую стратегию выбрать для защиты ваших интересов в любой ситуации.

Оставьте заявку на сайте или позвоните нам, чтобы получить бесплатную консультацию и сделать первый шаг к объективному расследованию!

Проведение экспертизы по уголовному делу

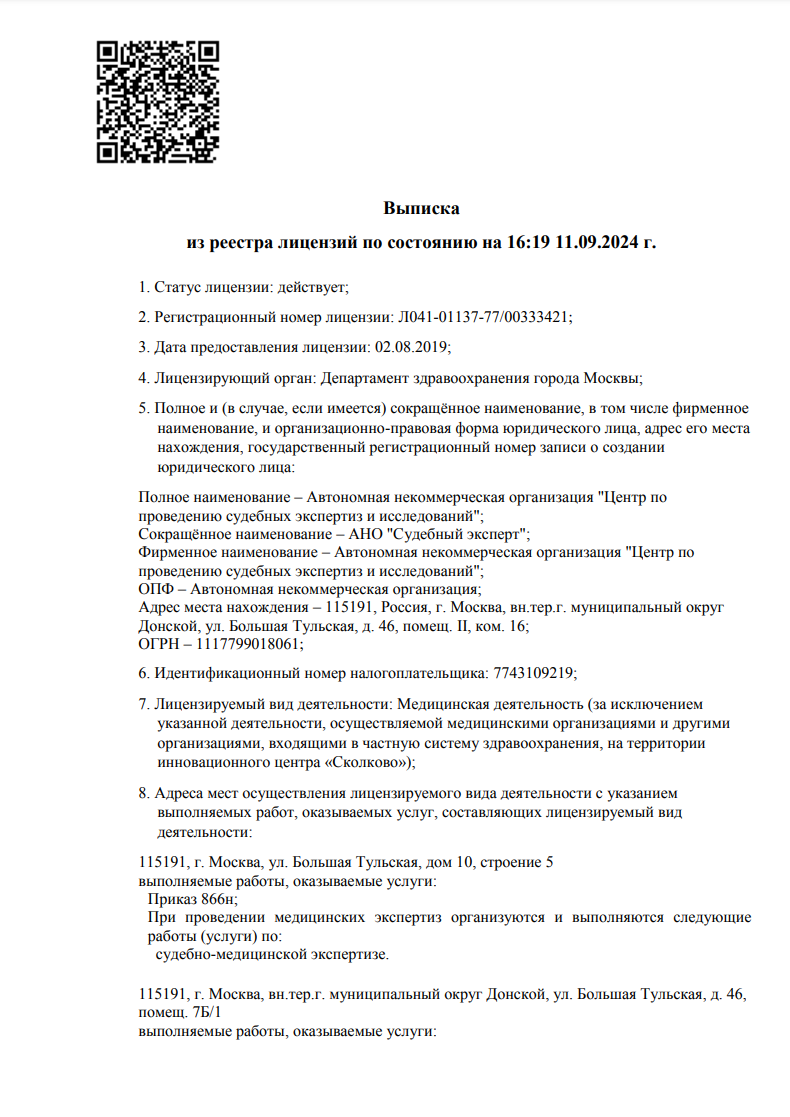

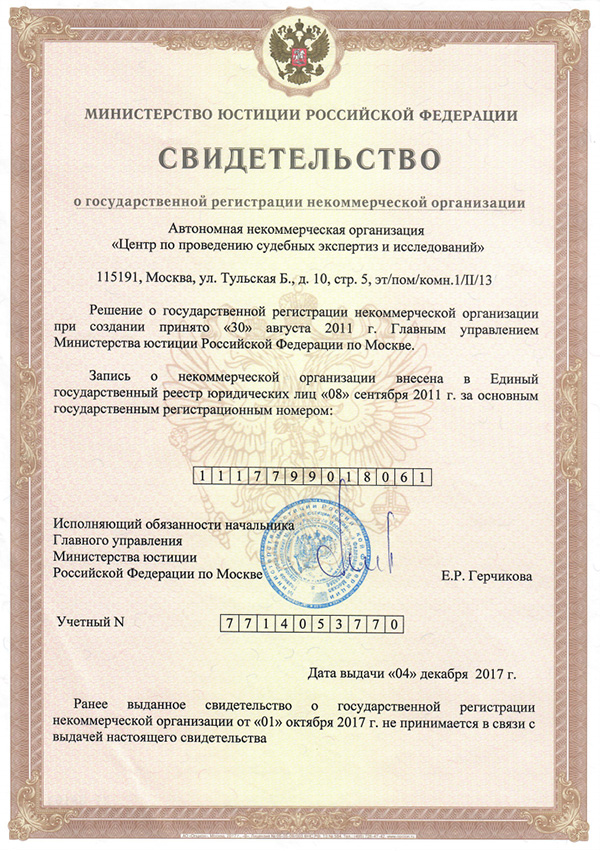

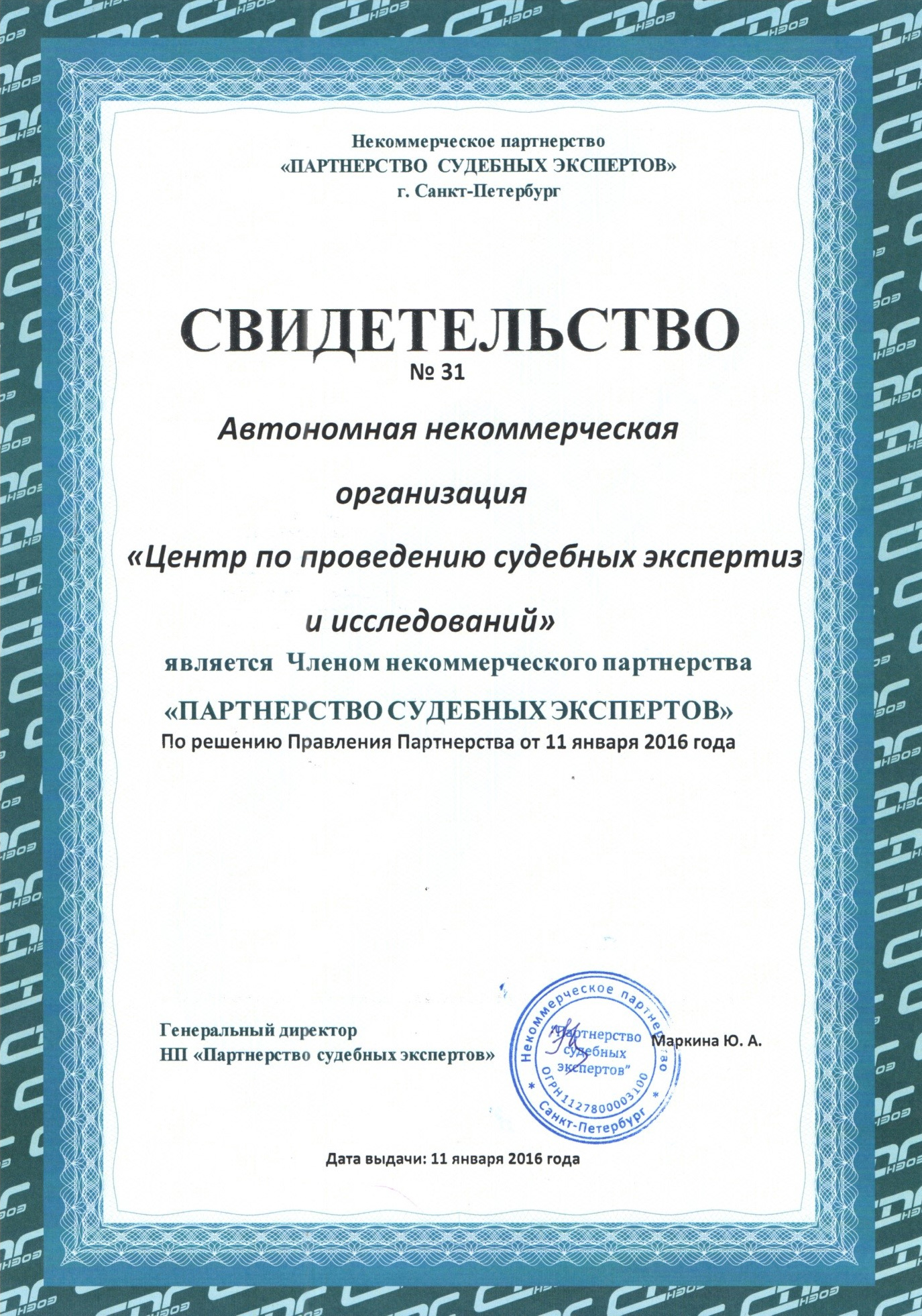

Согласно Постановлению Пленума Верховного Суда Российской Федерации от 21 декабря 2010 г. N 28 "О судебной экспертизе по уголовным делам" экспертиза по уголовному делу может быть проведена либо государственным экспертным учреждением, либо некоммерческой организацией, созданной в соответствии с Гражданским кодексом Российской Федерации и Федеральным законом "О некоммерческих организациях", осуществляющих судебно-экспертную деятельность в соответствии с принятыми ими уставами.

Коммерческие организации и лаборатории, индивидуальные предприниматели, образовательные учреждения не имеют права проводить экспертизу по уголовному делу, ровно как и некоммерческие организации, для которых экспертная деятельность не является уставной. Экспертиза, подготовленная указанными организациями в рамках уголовного процесса, может быть признана недопустимым доказательством, т.е. доказательством, полученным с нарушением требований процессуального закона.

Недопустимые доказательства не могут использоваться в процессе доказывания, в том числе, исследоваться или оглашаться в судебном заседании, и подлежат исключению из материалов уголовного дела.

Так как АНО "Судебный эксперт" является автономной некоммерческой организацией, а проведение судебных экспертиз является её основной уставной деятельностью (см. раздел "Документы организации"), то она имеет право проводить экспертизы в том числе и по уголовным делам.